就在昨天(3月25日),白帽黑客@白帽酱 发布了一篇技术分析,曝光了一起针对国内主流 API 调试工具Apifox的供应链投毒攻击的技术细节。报告显示,这次攻击者十分狡猾,准备工作十分严密,用心险恶。

昨日晚间,Apifox 官方同步发布风险提示与升级公告,确认其公网 SaaS 版桌面客户端遭遇恶意代码投毒,全平台(Windows、macOS、Linux)用户均受影响,攻击活跃窗口长达 18 天,大量开发者与企业的核心敏感凭证面临泄露风险,甚至可能已遭遇深度入侵。

目前已有消息表明多家互联网企业正在紧急进行内部网络和数据安全排查工作。

事件核心始末

本次攻击的根源,在于 Apifox 桌面端基于 Electron 框架开发时,未严格启用 sandbox 沙箱参数,暴露了 Node.js API 接口,给了攻击者可乘之机。

攻击的完整时间线如下:

- 2026 年 3 月 4 日:攻击者注册的恶意 C2 域名

apifox.it.com完成解析上线,Apifox CDN 上的apifox-app-event-tracking.min.js文件被恶意篡改,投毒攻击正式启动 - 3 月 4 日 - 3 月 22 日:攻击持续活跃,恶意代码通过 CDN 广泛分发,期间攻击者持续迭代攻击载荷,不断扩大窃取范围

- 3 月 22 日:恶意域名 DNS 记录下线,停止解析

- 3 月 25 日:安全研究人员发布完整技术分析报告,Apifox 官方同步发布风险公告与修复版本

被篡改的 JS 文件原本是 Apifox 的合法事件追踪 SDK,正常大小仅 34KB,投毒后被追加了约 42KB 的严重混淆恶意代码,文件大小变为 77KB。Apifox 桌面端启动时会自动加载该文件,导致恶意代码在用户设备上直接执行。

值得警惕的是,攻击者使用的apifox.it.com域名极具迷惑性 ——.it.com并非意大利国别域名,而是无标准监管的商业二级域名服务,极易被误认为 Apifox 官方测试域名、区域服务域名,社会工程学设计极其隐蔽。

攻击全流程:不止窃密,更是完整的主机控制权接管

安全研究人员通过反混淆还原了完整攻击链,本次攻击绝非简单的信息窃取,而是一套设计精巧、能力完整的远程控制体系,攻击分为多个阶段逐步推进:

第一阶段:终端沦陷与基础信息窃取

恶意代码执行后,首先会完成设备指纹标定,通过 MAC 地址、CPU 型号、主机名等信息生成唯一设备 ID,同时直接窃取 Apifox 本地存储的用户登录 accessToken,调用官方 API 获取用户的姓名、邮箱等核心身份信息,为后续定向攻击铺路。

第二阶段:C2 通信与远程载荷加载

恶意代码会主动连接恶意 C2 服务器,加密上传用户与设备信息,同时获取并执行攻击者下发的远程指令。攻击者采用了 RSA-2048 非对称加密保护通信,同时通过一次性随机 URL、脚本加载后自销毁、无缓存配置等手段,大幅提升取证与溯源难度。

第三阶段:全量高敏感信息批量窃取

这是本次攻击危害最直接的环节,攻击者分两个版本迭代,几乎覆盖了开发者设备上所有核心权限凭证:

- v1基础窃取范围:SSH 目录全量密钥对、Shell 命令历史(含硬编码的密码、Token、内网地址)、Git 明文凭证、系统进程列表

- v2升级窃取范围:K8s 集群配置文件、npm 仓库认证 Token、Shell 环境变量、SVN 凭证,同时遍历用户桌面、文档、主目录,Windows 设备额外扫描 D/E/F 盘目录结构

所有窃取的数据会经过 Gzip 压缩 + AES-256-GCM 加密后,批量上传到攻击者服务器,完全规避常规 DLP 检测。

最致命风险:可随时下发任意代码的完整 RCE 能力

必须重点警示的是,目前已捕获的窃密行为,仅仅是攻击的侦察阶段。

这套恶意代码的核心,是一个基于eval()的完全灵活的远程代码执行平台 —— 只要 Apifox 客户端保持运行,恶意代码会以 30 分钟到 3 小时的随机间隔持续轮询 C2 服务器,攻击者可在任意时间,向任意目标设备下发任意代码,实现完全的主机控制。

这意味着,被标记为高价值目标的企业、机构用户,极有可能已经遭遇了更深层次的入侵:包括植入独立持久化后门、利用窃取的 SSH 密钥横向渗透内网、接管 K8s 生产集群、窃取核心源代码与数据库数据,甚至利用窃取的凭证发起二次供应链投毒。

官方公告与修复进展

Apifox 官方在 3 月 25 日发布的《关于 Apifox 外部 JS 文件受篡改的风险提示与升级公告》中,确认了本次供应链攻击事件,向用户致歉并公布了修复方案:

- 已紧急发布2.8.19 修复版本,开启自动更新提醒,彻底废除了风险文件的在线动态加载机制,改为本地内置打包,从根源切断同类攻击路径

- 已完成内部服务器相关安全凭证的全量重置,同步启动深度代码审计与溯源调查

- 明确本次事件受影响范围仅为2026 年 3 月 4 日 - 3 月 22 日期间使用的公网 SaaS 版桌面客户端,SaaS Web 版、私有化部署版用户不受影响

紧急处置指南

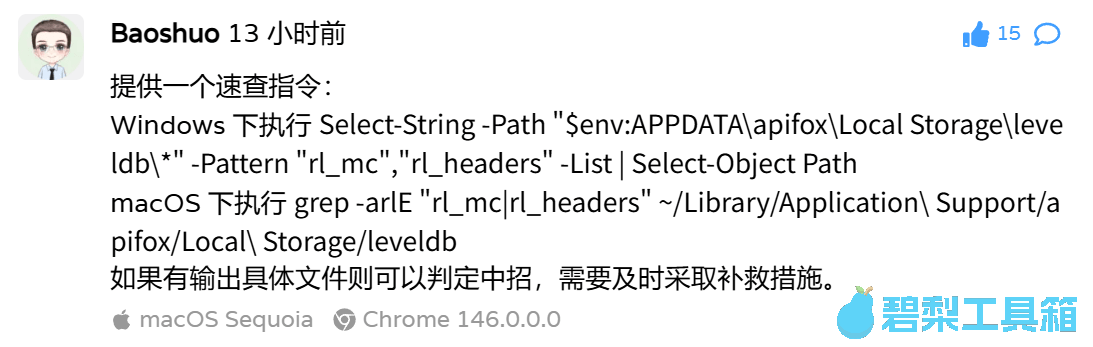

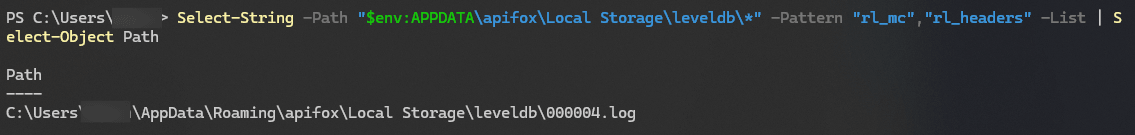

根据作者在评论区提供的排查方向,有人在博文评论区提供了快速检测的方法:

# Windows PowerShell下执行

Select-String -Path "$env:APPDATA\apifox\Local Storage\leveldb\*" -Pattern "rl_mc","rl_headers" -List | Select-Object Path

# macOS 终端下执行

grep -arlE "rl_mc|rl_headers" ~/Library/Application\ Support/apifox/Local\ Storage/leveldb

# 如果有输出具体文件则可以判定中招,需要及时采取补救措施。小编排查后发现也中招了😅😅😅

@白帽酱 在报告中提示,无论是否发现异常,只要你在风险时间段内使用过 Apifox SaaS 桌面客户端,务必按照 “已失陷” 的最高级别完成以下处置,切勿抱有侥幸心理:

-

立即升级客户端:尽快将 Apifox 桌面端升级至 2.8.19 及以上最新版本,立即停用所有旧版本客户端

- 全量轮换敏感凭证:这是最核心的处置步骤,务必全面排查并重置以下凭证:

- 全量 SSH 密钥对,同步排查服务器登录日志,清除异常访问记录

- GitHub、GitLab 等平台的 Personal Access Token

- Kubernetes 集群的 OIDC Token 与 kubeconfig 配置

- npm、私有镜像仓库的认证 Token

- 命令行历史、环境变量中暴露的数据库密码、云服务 AK/SK、API Key 等所有敏感信息

-

阻断恶意域名访问:在 hosts 文件中添加配置

127.0.0.1 apifox.it.com,彻底拦截与恶意 C2 服务器的通信 -

失陷检测:检查 Apifox 客户端 Electron localStorage 中是否存在

_rl_headers、_rl_mc恶意键值,排查设备网络日志中是否存在对恶意域名的访问记录 -

全面风险审计:企业用户需全面审计内网服务器、代码仓库、集群环境的异常操作,排查横向渗透痕迹

警钟撅烂

本次事件是一起典型的开发者工具供应链攻击,攻击者利用开发者工具的高权限属性,通过篡改 CDN 资源实现广撒网式入侵,一旦得手,就能直接触达企业核心研发、生产环境,危害极大。

而本次攻击也暴露出两个关键问题:一是 Electron 桌面应用的安全机制滥用,未启用沙箱、过度暴露 Node.js API,直接让前端恶意代码获得了系统级权限;二是前端远程资源的完整性校验缺失,未启用 SRI 子资源完整性校验,导致 CDN 资源被篡改后无法被识别拦截。

对于广大开发者与企业而言,本次事件也敲响了警钟:研发工具类软件往往持有最高级别的系统与环境权限,其供应链安全必须纳入核心安全管控体系,切勿再将第三方研发工具视为 “可信资产”。

鄂公网安备 42068302000286号

鄂公网安备 42068302000286号